День добрый, дорогие ебаные читатели, давеча произошло вскрытие ОЧЕРЕДНОГО дичайшего фейла при строительстве нашей ебаной «IT-нации».

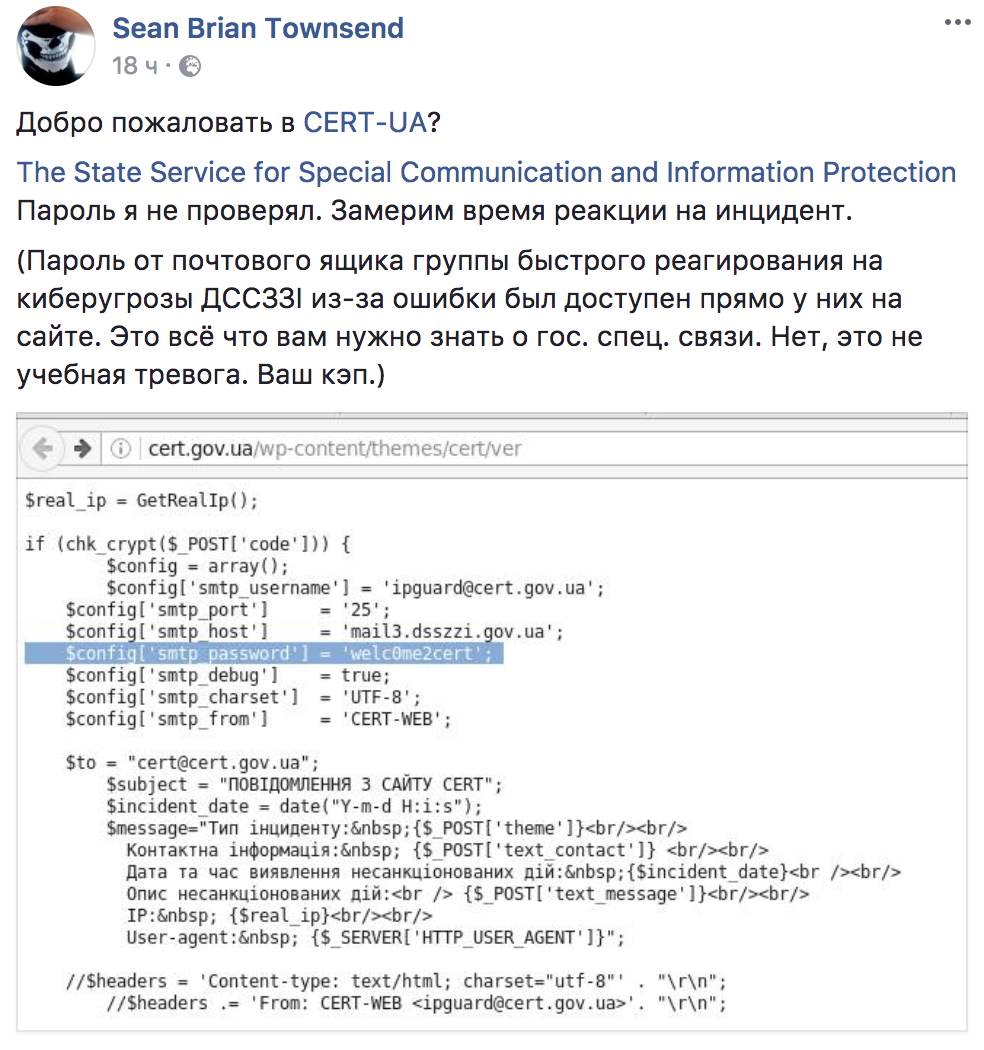

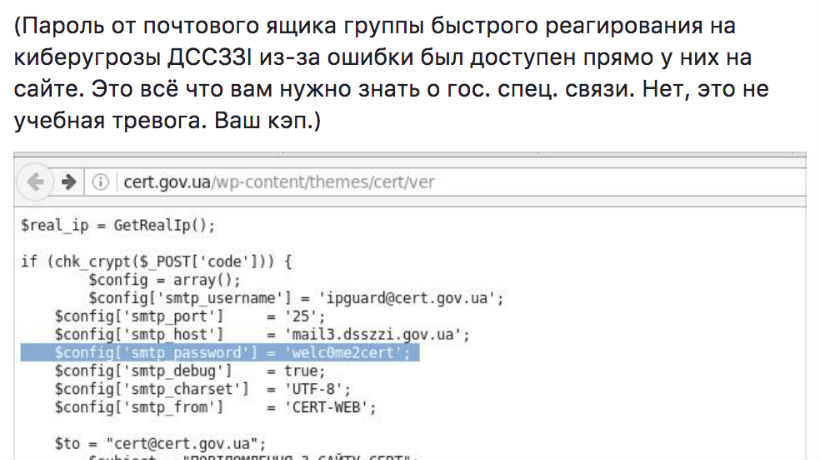

Находку опубликовал у себя на странице пресс секретарь Ukrainian Cyber Alliance — Sean Brian Townsend, скрин:

По итогу мы имеем плачевную ситуацию: главный государственный орган, ответственный за сертификацию безопасности программного обеспечения и реагирование на киберугрозы, допускает детские ошибки, способные в перспективе вылиться в полную компрометацию инфраструктуры. А различные додики на постах советников только усугубляют ситуацию, продвигая собственное говно вместо налаживания работы существующих структур.

Вы поймите масштаб произошедшего факапа — человек это сейчас обнаружил и вскрыл, а до этого несколько лет несанкционированный доступ к почтовому серверу Госспецсвязи и ВСЕМ ПЕРЕПИСКАМ(при одинаковых креденшелах на POP\IMAP\SMTP) по указанному логину возможно имели все кто-угодно! И это только публичный факап одного подразделения, а сколько таких лазеек было/есть на самом деле в основном гос органе? Плюс не стоит исключать, что в переписке также были креденшиалсы для доступа на сервера других государственных/военных и полицейских структур.

И при такой жопе в кибербезопасности им еще хватает наглости выпрашивать $5млн у США на свое развитие?!

цитата:

«В подтверждение обязательства США по поддержке кибербезопасности в Украине посол Мари Йованович заявила во время диалога, что Соединенные Штаты предоставят более 5 млн долларов в рамках новой помощи в области кибербезопасности, направленной на укрепление способности Украины предотвращать, уменьшать влияние и реагировать на кибератаки»,- отметили в посольстве.

Как бы это не были б деньги тупо выброшенные в трубу. Стоило сначала провести аудит наших систем и проверить квалификацию существующего персонала на службе (для этого точно не нужно $5млн). Ибо сдается, что понабирали сына/кума/свата/брата (как это обычно у нас делается).

Но, возможно, это спецом делается, чтобы легче было пилить бюджетные средства без посторонних глаз?

Какую нахер «высокую оценку экспертизы» вы гарантируете? И как вы вообще можете проводить анализ чужих систем, если компетенция вашего персонала на недостаточном уровне?

Поскольку разные альтернативно одаренные персонажи обвиняют Ебаную Редакцию в отсутствии конструктивности и предвзятости, мы решили БЕЗВОЗМЕЗДНО помочь сотрудникам CERT-UA, исправить ошибки и дать пару нахуй не нужных охуено важных советов рамках инцидента, rdy ?

- В webroot не должно находиться лишних файлов: бэкапов, CVS, фоток ваших мамок, скриптов без расширения (скорее всего файл */cert/ver подключается в контекст выполнения через include\require, либо являются следствием ковбойского фикса\бэкапа на production);

- Все директории находящиеся в webroot не должны быть индексируемые веб-сервером, также веб-сервер должен отдавать\исполнять файлы только с доверенными расширениями;

- Все конфиги должны быть вынесены в отдельные файлы и по-возможности вынесены за webroot, а не вхуячены прямо в логику приложения (фантастические сценарии с шифрованием и сервером конфигов не рассматриваем).

- Входящие данные должны быть должным образом проверены и обработаны, например из-за отсутствия оного в зависимости от системы хранения\отображения\обработки писем возможны: Stored-XSS, SQL Injection in Insert, SMTP Injection, /etc;

- Пароли для подобных служб должны быть сгенерированными специальными генераторами паролей с минимальной длинной в 16 символов, для того чтобы избежать перебора паролей по заданному паттерну(надемся вы изменили пароль не на welc0met0c3rt или что-то подобное).

- SMTP сервер для подобных целей желательно размещать за DMZ c сконфигурированным SMTP-relay на основной сервер почты. Креденшелы пользователя ipguard (sic!) не должны подходить к другим службам POP/IMAP/SMTP и уж тем более к SSH.

Остальные моменты о стиле написания кода, практик конфигурирования серверов с PHP(использование уникальных uid\guid для процессов, chroot, конфигурирования php.ini, /etc), оставим за кадром ибо они не имеют отношения к инциденту.

Учитывая то, что каждый раз после подобной публикации, нас начинают дудосить зашкваренные компании и персонажи, мы готовимся к отражению очередной атаки. Но вы должны понять, что мы лишь высказываем альтернативную точку зрения на происходящие события в нашей IT-сфере. И вы сами видите, что не все у нас тут радужно и прекрасно, как пишут на других ресурсах проплаченные авторы. Мы не злорадствуем вашему проебу, а наоборот стараемся, чтобы украинский сегмент интернета и управленческий аппарат страны были максимально защищены от кибер-атак. Но для этого нужно повышать технический уровень и компетенцию специалистов c помощью изучения профильной литературы и спецификаций, а не посещением стремных курсов.

UPD:

За комментариями по ситуации Редакция обратилась к Никите Кнышу.

Касательно “ответа как советника”:

К счастью, я не уполномочен давать комментарии от имени АПУ. Также я не принимаю абсолютно никаких решений в АП, а значит не несу за них ответственности, ибо это не входит в обязанности внештатного советника. Я даю советы, а не принимаю решения. Для этого (принятия решений) там есть целая команда ответственных людей, во главе с одним известным в IT кругах человеком, который занимается кибербезопасностью, IT вопросами и т.д. Он же прямым текстом попросил меня не отождествлять мою деятельность с его деятельностью и деятельностью его команды, что я и намерен делать.

Поэтому все, что я напишу ниже, лишь мнение меня, как частного лица.

И так, вы попросили комментарий касательно ситуации с CERT-ua, о которой написал Sean Brian Townsend на своем FB, и которую я уже репостнул и прокомментировал у себя в FB до вашего письма.

1. Как вы можете прокомментировать данное происшествие? (как и почему такое произошло, пару ремарок, мыслей)

Ответ на первый вопрос я уже написал у себя в Facebook:

Почему Украине нужно развивать частные CERT(ы) ? Наглядный пример… Только конкуренция способна улучшить качество сервиса и услуг. Из похожих примеров: многие пользуются обычной почтой после появление Новой Почты ?

Могу добавить, что качество государственных служб и экспертизы в сфере кибербезопасности мягко говоря «оставляет желать лучшего». Это обусловлено неэффективностью расходов, мизерными зарплатами специалистов отрасли и отсутствием единого центра принятия решений, а как следствия единой государственной стратегии. С этими проблемами я и пытаюсь бороться на том уровне, который мне доступен. И именно эту проблему должен начать решать закон 2126а , который я считаю не плохой базой.

2. Став советником АП, вы инициировали проведение полного аудита систем киберзащиты и профпригодности ответственного персонала в государственных органах? (если нет, то почему это не было сделано?)

Нет. Как я писал выше – это не в входит в мои полномочия и обязанности. Однако я неоднократно говорил и продолжаю говорить, что для аудита государственных систем необходимо привлекать известные международные компании.

3. Считаете ли вы основной причиной столь посредственной квалификации «специалистов» органов Госспецсвязи и команды CERT-UA — недостаточное финансирование из бюджета страны? И когда в госструктуры прийдут айтишники с высоким уровнем компетенции в соответствующих вопросах?

Ответ на третий вопрос: Не могу сказать однозначно что служит причиной столь низкого уровня профессионализма и низкого уровня ответственности гос. специалистов. С одной стороны, может это и действительно оплата труда, с другой – они ведь знали куда шли, никто ведь не скрывает зарплату при найме на гос. службу. Когда придут айтишники ? Боюсь тут тоже не все так просто. Я открыто писал, что айтишники не любят самодурство и бюрократию чего в гос.секторе очень много , я тоже об этом писал. У нас убивают айти бизнес, убивают давлением силовиков, отсутствием законодательной базы и постоянными изменениями правил игры.

Да и не все хотят сталкиваться с грязью. На своем примере могу сказать, что уровень восприятия обществом деятельности любого человека, связанного с гос.службой, остается на уровне «все эти … на одно лицо, шо там этот толстяк может знать». И лично для меня никаких реальных преимуществ, кроме возможности хоть как-то попробовать улучшить что-то в этой стране должность советника не дала. В тендерах и распилах я не участвовал и участвовать не буду, все услуги государству оказывал только на безоплатной основе. С таким подходом и реакцией людей у многих опускаются руки и появляется желание сменить страну проживания с фразой “это больше не мои проблемы”.

4. Какими будут лично ваши действия по предотвращению подобных «айтишных позоров» государственных органов или когда они хотя бы сведутся к минимуму?

Буду пробовать уговорить наконец-то провести нормальный закрытый аудит при помощи зарубежных cybersecurity компаний. Я бы провел тендер среди топ мировых компаний с прямым запретом участия любых представителей офшоров и украинского сегмента.

5. На ваш взгляд, действительно ли в нашей стране необходимо сделать так называемый «День программиста» государственным праздником?

Я далек от политики и от популизма, направленного на окучивание того или иного слоя общества. Считаю, что новый праздник «день программиста» никак не поможет развитию IT отрасли, а вот облегчение налоговой нагрузки на самую перспективную отрасль, запрет изъятия серверов и компьютерной техники, введение базовых понятий «образ жесткого диска» и «контрольная сумма файла» существенно снимет нагрузку с отрасли и сможет уменьшить количество глупых и необоснованных обысков и «комбинаций».

P.S. Рад, что вы развиваетесь, как пример оригинальной гражданской журналистики. Вам бы еще побольше “ответок” и объективных историй постить, а то иногда похоже на односторонние исповеди “обиженок”.

UPD #2:

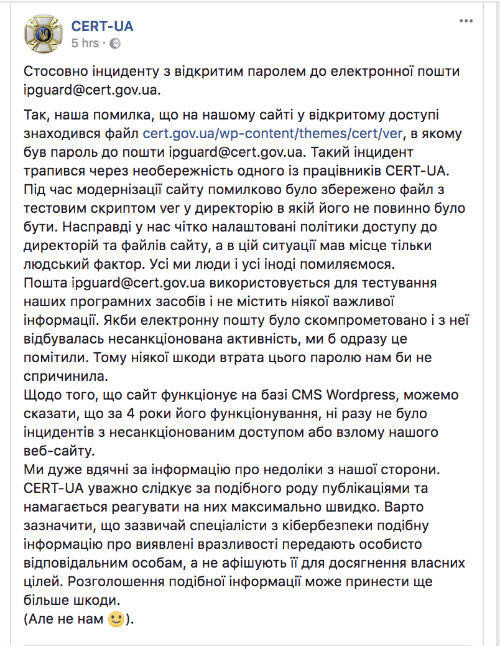

Сотрудникам центра понадобилось 2е суток, чтобы вернуть систему в нормальное рабочее состояние.

Но им стоит отдать должное, что не морознулись и опубликовали хоть какой-то репорт по инциденту.

Как видно из репорта, это был не Honeypot (как некоторые защеканы кричали в комментах). Алсоу, есть мнение, что представители CERT-UA немного спиздели слукавили, назвав этого юзера дебажным. Ведь он вхардкоджен в скрипт и почему-то не называется ipguard(debug|test|dev), к примеру.

121 Комментарий

Да неужели! Никогда такого не было, и вот опять 😁

Моя ошибка, соре

щас защеканы набегут — засорят!

Эта фсе ниправда, киберпалицыя ловет хакираф

Моя тоже, братан(

Ёб твою мать!

От рукожопы.

Когда использую мак код становиться чище

Зарядил стакан кончи перед макбуком и отправил тебе за щеку.

Я пассивно несогласен с такими вот словами, которые больно ущемляют достоинство оппонента.

https://www.youtube.com/watch?v=wBLGj2iNSek

Фу, блядь

Было ебаное, нет ебаного..

Это фиаско

Ну что тут сказать, КиберКныши и всякая такая пиздаболия это лишь то говно, которое успело всплыть, а вы представьте сколько ещё не всплыло

а вот сейчас было обидно

Професіональный підхід?

не Професійний?

сукарукалицо

Лучше расскажите про уязвимость в бритописечных трейни тестировщицах.

Поддерживаю, коллега. Терпеть не могу обезличенные письки.

Иди ко мне мой герой, запусти свою обезьянку в мои джунгли

Знаком с одной. Уязвима к стейкам.

Что те пиздюки, что вы. «Зарубежные СМИ будут….» бла, бла, бля. Сколько уже писали: запросы Соросу пошлем, адвокаты работаю, запрос депутатам, блять. Действуйте, блять. А то всякое говно постите, как баб искать. И нехуй писать, ничего не прислал, прислал за щеку. Донат закунул.

все и было сделано, вопреки тому, как некоторые не все интернеты угрожали закрыть Ебаное еще полгода назад. и где они теперь? ах да — по тихому уволены с поста СЕО и преданы забвению

а наша борьба все еще продолжается

Явки, адреса. Или это всё бла-бла-бла.

Рыбожуки заминусовали, ыыыы

ВИДОЛИ !!!!!!111

Ебать вы там лохи!

😀😀😀

При мне такой хуйни не было!

При мне вообще не было этого вашего интернета, и ничего!

А ну ёбла позаваливали там

А я, а я! Меня пропустили.

Ладно, пойду выпью целебных смузей, может прыщи на ябале сойдут.

типа вы все от меня шибко отличаетесь, такие же пиздюки как я

Расстрелять вам всем за щеки!!!!

Эх, сосунки. Не нюхали вы пороха бусурманского.

Да что там бусурмани! Вот древляни, во дикие!

*радуясь выловленной блохе* — у-а-а-а-ааааа!

Cталина на вас нет, пидоров

Сталин не выйдет! Он наказан!!

*картинка про двух девок с фразами «сталина не хватает» и «вот теперь заебись»*

Сталин в соседнюю ветку приходил, защеканцев распихал и уехал, видимо по делам, в мавзолей…

на тебя найдется, псина

Вы все врете,Украина в обалсти кибербезопасности на уровне мировых стандартов ! И даже выше !! Это был Honeypot для заманивания лично Путина !!!

Ну, примерно как-то так будет выглядеть пресс-релиз CERT-UA

Шок! Сенсация! В сеть утекли пресс-релизы компании СЕРТ-ЮА!

Смотреть продолжение в источнике 🙌

Хитрий способ бросить говнокодить от СЕРТ УА, говнокодил 10 лет, бросил за 2 дня……… Застрелился.

Что-то ни один комментарий не залайкали. Лайк меня тогда

Закинул лайк тебе за щеку.

http://www.milldesk.com/wp-content/uploads/2013/11/Incorrect-Password-IT-Joke.jpg

А що тут такого поганого? Я думаю це навiть круто! Кожен громадянин бачить яка прозора в нас система! Кремлiвскi ви пропагандисти!

Надо пойти пароли поменять. Никто не юзает `гироскутер111`? не хочется оказаться нестильным и не уникальным

Откуда у тебя мой пароль? Колись, сука!

Гироскутер ,- блин это так детски-наивно .. Всегда думал , что у хиспоров оин начинаются с «промискуитет «

Какой в жопецкий, промискуитет, у ноулайферов? Которые даже без ошибок писать не умеют? (ни на одном, что, сука, характерно — языке) Изменил правой руке с левой — такой вот промискуитет, ёба?

Вывсеврете!!! Цього нэ можэ буты!!!

Застрелись, холоп.

1 минута гугления показывает старую вакансию в CERT-UA за 2014-й год с зарплатой от 2.5 до 4к гривен. Не помню, какой курс был тогда, но в лучшем случае это до 400$ было. Ну и какие «специалисты» там могут работать за такие деньги??? Сейчас может больше платят, но и доллар по 26 уже, так что один хуй.

Две минималки этому господину!

Какие до 400, дядя, тогда курс был без пяти минут 30, так что спецы там были — ебать мой хуй…

Ну что за петухи? Ебаный стыд просто 💩

Открытие, сука, века! Такое во всех госорганах СНГ без исключения — без исключения! — и по одной очевидной причине: бабло крадут, на остатки нанимают мамкиных говноёбов-недоразработчиков. Потому что квалификации у самих не хватает понять, что надо нанимать профи — которых ведь на остатки от спижженого не наймешь!Ё

https://itc.ua/news/chilli-k118-mobilnyiy-telefon-v-vide-spinnera-stoimostyu-20/

не на айос, хуйня

😀😀😀

сразу предупреждаем: при малейших признаках/попытках давления на ресурс — зарубежные СМИ будут репостить о ваших факапах, и «помощь» от США будет прекращена.

LOL

Вычислил тебя по IP: 127.0.0.1 можете дудосить, там 22й порт открыт. Пароль SSH mokrayaVaGiNa228

ТИ ЧО ОХРЕНЕЛ АДМИН ВЕРНИ МОИ 6 ЛЕВЕЛ И 100 МАНЕТАК ВСЮ ЖЫЗНЬ КАПИЛ А ТИ ТАК И СРАЗУ ЛОХ ПИЗДЮЛЬ ВАНЮЧИЙ Я В ФСБ РАБОТАЮ ТИБЕ КАЮК АТВИЧАЮ ВСЁ ТИБЕ ЗАВТРА ПЕПЕЦ ГАВАРИ СКАЙП ПОБОЛТАИМ ШКОЛОТА ТУПАЯ ЧО СЛАБО ДА ДАВАЙ БОБЛО МАЁ ВЛИТАЕ ЕБЛИН ВАНЮЧИЙ ГАВАРИ АДРЕСОК ПРЕЕДУ ВИЕБУ!!!!!!!11111

Добрый день! Я представитель газеты The Washington Post. Мы хотим сделать репост данной публикации, подскажите пожалуйста контакты руководителя отдела размещания.

Добрый день!

Мой емейл адрес:

[email protected]

пиздит он — настоящий адрес [email protected]

Не гмейл а яндекс. Почему-то не можем туда который день достучаться…

А что это за язык такой? Это то что называют perl’ом?

пыха же

Такое же говно мамонта.

Это php-наречие украинского.

А че вы сразу накинулись не разобравшись? Может это honeypot для слива дэзы Кремлю. Ахаха

Пиздец шума наделали. Это ж какой-то технологический юзер айпигарда. С этим логином паролем можно разве что отправить кому-то письмо через смтп этих сесурити-джедаев ну и может наткнуться на какие-то отлупы smtp если что-то случилось с ящиками на которые шла почта. Но вообще конечно стыд и позор хранить пароли в плейнтексте да еще и в файлах до которых может добраться веб сервер.

Мужики не в падлу, подскажите пароль от моей почты? А то не могу вспомнить, то ли «poroshenopidor», то ли «pidoroshenko». Бабла не жалко, сами знаете. Если на рашку залупу кинете в ящик — отгружу нормально

Отгрузила тебе за щеку, проверено уже.

олени, это SMTP сервер. Какие еще, блять, pop3\imap? Вы их видите где-то? А нахуй на паблик, уебаны, светить этой инфой вообще тогда? Пацриоты ебанные, яиц нет сперва им отписать, че, чсв захотелось прокачать на пиаре?

ап стену убейтися пажалуста. Чмахаха, уебок с ЦЕРТа блиять.

а будиш пиздеть тибя КиберКныш придет и выибит понил?

Сорян, тут наметилась тенденция, что о уязвимостях можно с пользой писать только в даркнете.

Иначе ласковые господа в серых кителях и комфортные пативены. Ну или полный игнор, тут уж как повезет.

А на гитхабе запостили это?

Я буду дудосить щас ВСЕ ебаное!!!11

Вордпрес юзают..

Сразу видно, прохфесианалы.

Впрочем как и одмены ебаного.

https://ru.wikipedia.org/wiki/Honeypot

https://ru.wikipedia.org/wiki/Дилетант

В webroot должен быть только index.php с роутингом в нем и файлы статики, все больше файлов не должно быть доступно.

— /public/index.php

|-/public/static

— /app/*

— /vendor/*

Да, но с WP такая шняга не прокатит, там ендпоинты разбросаны по всем директориям, так что не пейздюкай тут, эксперд-хуексперд.

Напиши свой index.php, вордпресс запихни на уровень выше.

Упоротый ? На каждый плагин, тему будешь писать роуты и мапы для статики, админку не заебешься роутить ? Это тебе нахуй не синфони или ларавел с менеджментом ассетов, автолоадом, либой для роута и прочей хуйней. Не еби мозг.

Гуглить wordolate уася, а лучше сразу на бутылочку прыгай.

Зато они наверное сотрудников при увольнении на деньги не кидают, как мы)

соглашусь, и пожалуй в блэклист не заносят ( как мы )

Так это веб-сервак показал код пых-сценария не выполнив его? лол

Автор, приглашаю вас штатным хакером в ассоциацию «IT Украина».

А мы не приглашаем. И вас тоже

«способные в перспективе вылиться в полную компрометацию инфраструктуры»

slowpoke.jpg

Киберкныш придёт, порядок наведёт. И за щеку возьмё… эээ хороший парень Никитос, это его не взяли, и всё по пизде пошло

Вы не можете настроить прокачку лайков у себя в вп, но зато советы какие замечательные даёте )))

Koriche hui vam, a ne 5 milionov $. Dolbayobi blyat’

ну это яркий пример галимого пиздежа формошлепов, что любой блять студ за 5минут по гайду в сети может настроить север, и вообще нахуй те админы…банально не выставлены права на вебсерваке…вы меня простите кто-то тут пиздел, про саппорт типа дно, так вот любой приличный саппорт и то это знает

классика ебучего ВП, дырявые темы, плагины и права доступа, пассы в плейн тексте а не в базе в виде хэша и т.д. это ебаный результат тупого админства и тупого формошлепства…

> пассы в плейн тексте а не в базе в виде хэша

В описываемой ситуации засвечен пароль доступа к внешней службе. Что тебе даст хеш такого пароля? Если SMTP сервер примет хеш, то это уже не хеш, а пароль.

чувак перечитай, что я написал. ничего мне не даст md хэш, будь там хэш а не пароль в чистом виде https://ru.wikipedia.org/wiki/%D0%94%D0%B0%D0%B9%D0%B4%D0%B6%D0%B5%D1%81%D1%82-%D0%B0%D1%83%D1%82%D0%B5%D0%BD%D1%82%D0%B8%D1%84%D0%B8%D0%BA%D0%B0%D1%86%D0%B8%D1%8F

ничего тебе не даст хэш, куда ты его подсунешь?

не примет, не вмешавшись ты в работу механизма аутентификации, что еще затруднительней было бы если бы там юзался ссл, еще кстати один камень в их огород — смтп без ссл…

Ты пойми, речь идет не про MitM. Даже если бы там была аутентификация в SMTP через клиентский сертификат, то что им помешает засветить клиентский закрытый ключ?

И когда я спрашивал, что хеш пароля тебе даст, я имел в виду тебя как разработчика. Хеш только лишь пароля не позволит тебе при дайджест-аутентификации получить значение HA1. Значит сайт (служба) должна хранить либо по отдельности login, realm и password в открытом виде, либо HA1. Но в обоих случаях, если хранимые данные станут известны злоумышленнику, то он сможет зайти в систему от имени службы.

Если надо аутентифицировать службу в системе, то как не крути аутентификационные данные должны быть доступны для службы в открытом виде, не зависимо от используемых механизмов аутентификации. И даже больше — те данные, что служба использует для аутентификации в системе (не пересылает, а именно использует) и будут аутентификационными данными.

Хотя про хранение в открытом виде login, realm и password я несколько погорячился. Служба должна иметь возможность восстановить открытый вид когда ей это надо. То есть, даже если данные зашифрованы, то ключ, или ключ расшифровки ключа и так далее, должен быть доступен в открытом виде. И если служба позволяет получать сторонним лицам данные к которым у нее есть доступ, то login, realm и password можно будет узнать. Таким образом, попытки зашифровать аутентификационные данные на стороне службы с одной стороны снижают вероятность того, что ошибка в конфигурировании сервера приведет к критическим последствиям, а с другой стороны увеличивает сложность, тем самым увеличивая вероятность ошибки. Что из этого в итоге будет перевешивать вопрос спорный.

ненене братишка, чо ты тут начинаешь риалмы хуиалмы. вот давай так: у тебя есть скриншот из этого поста с ёбаного, и ты тычешь мне своим пестиком в 25 порт

а я такой постфикс:

220 mail.zhvalokryl.anal.com Mail Service Ready

все, давай ломай меня полностью. логин есть, пароль есть, чо.

От имени сайта начинаю рассылать спам, сервер попадает в базу спамеров и почту с него ни один уважающий себя сервер принимать не будет — работа SMTP сервера на отправку писем заблокирована. Или ты думал, что только конфиденциальность и целостность могут быть нарушены?

P.S. Не меняй тему. Я хотел показать, что фраза

> пассы в плейн тексте а не в базе в виде хэша

к данному случаю отношение имеет весьма опосредованное.

Ничего о серьезности утечки я не говорил.

хуй ты начинаешь сосать от имени сайта. с хера ли MTA будет релеить неизвестно откуда отправителя?

Grav + Gantry 5 можно натянуть и не быть полным идиотом как ебанные админы этого ресурса

Блядь! Так что же входит в обязанности этого мудака-советника Никиты Кныша? Зачем вообще эта должность? Риторический вопрос.

Просто аккаунт на сайте Киев энерго

Тоже не понимаю, этот еблан вечно ноет что нужно менять CERTы хуерты (само сабой на его собственные), что нужно привлекать аудит (подризумивается его шарашкиной галерки) и т.п. Да вот только что такое ProtectMaster, это шарага обыкновенная, ничем не прославившееся, кроме СТО долбаёба с его якобы компетентными комментами на каждый ИБ хайп. Так если ты и твоя комманда такие охуенные спецы где тех. ресёрчи, где пруфы Никитка? Если нету то иди нахуй со своими советами! Выделять бабло которого и так нету на увеличение твоего и без того жирного зада никому не интересно.

Автор не я, но согласен с каждым словом. Охуенно сказано.

>>>несанкционированный доступ к почтовому серверу Госспецсвязи и ВСЕМ ПЕРЕПИСКАМ(при одинаковых креденшелах на POP\IMAP\SMTP) по указанному логину возможно имели все кто-угодно!

что_за_хуйню_я_только_что_прочитал.жпг

да-да, и ПРИВАТЫНЕ КЛЮЧИ!!!111 ВСЕМ ПЕЯЕПИСКАМ! ИМАП!

Я ни за что не несу ответственности, нихуя не делаю, я просто хочу блять насладиться своей неебической лычкой и пиздеть в АП с умным лицом. Отстаньте, противные.

Але ви Василі) А може це для фішінгу довбограїв зроблено? 🙂

Бля орнул с пароля ВЕЛКАМ

И да, всем за щёку, тигры.

Всегда забавляет, как предприятия этой отрасли, имеющие сверхвысокую маржинальность, кичатся объемом уплаченных налогов в бюджет и своей ролью в его наполнении, одновременно клянча налоговые же льготы.

Внимание, вопрос! Где научиться премудростям безпеки чтоб так не попадать? Я понимаю, что ситуация с курсами у нас плачевная, но может какие-то забугорные тренинги по безопасности и администрированию linux и проч. А то вроде как всё работает, но стыдно людям показать.

http://www.lpi.org/